Forum |

News |

Wiki |

Chats |

Portal |

Bilder |

Social Media |

github |

Proxied - Mobile Proxies |

Receive SMS |

Kontakt |

Abuse

Die Seite wird geladen

Von Lee H. Oswald und fingerbäng

Regierungen und Inhaber von Musikrechten versuchen den Zugriff auf das Internet zu überwachen oder bestimmte Dienste zu regulieren.

Wir versuchen Euch in diesem Artikel zu beschreiben, warum man Meldungen wie "Dieses Video ist in Deinem Land..." sieht und wie man sie umgehen kann. Wir wollen Euch zeigen, wie Ihr Euch auf technischer Ebene anonym im Internet bewegt.

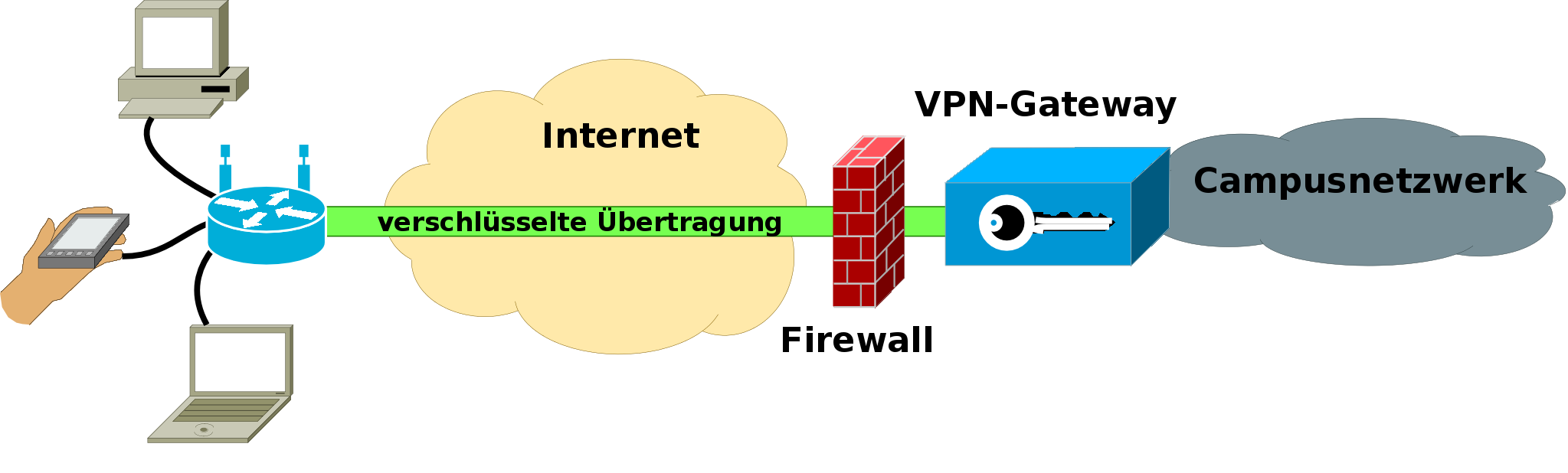

Am Ende des Artikels findet Ihr bebilderte Anleitungen wie Ihr einen VPN Tunnel auf verschiedenen Systemen einrichten könnt.

Das Internet funktioniert sehr grob gesagt mit Paketen. Ihr tauscht mit Webseiten solche Päckchen aus in denen Daten sind. Wie im echten Leben braucht man eine Anschrift oder Adresse, damit der Partner weiß wohin er Pakete schicken soll. Leider kann jeder diese Pakete öffnen, wenn er damit in Berührung kommt.

Im Internet verrät man jeder Webseite neben der IP Adresse eine ganze Menge persönlicher Daten. Jeder Internetnutzer bekommt von seinem Provider eine IP zugewiesen. Diese Adresse wird benötigt, damit die Webseite weiß an welchen Computer sie die Datenpakete schicken soll. Ohne IP kann man also im Internet nichts machen und diese ist vergleichbar mit der Telefonnummer im Fernsprechnetz. Welche Daten jedoch neben der "Rufnummer" beim "surfen" im Internet noch mitgeliefert werden zeigt z.B. folgende Seite:

IP Check

Das Internet bietet noch ganz andere Möglichkeiten im Vergleich zum Fernsprechnetz. Anhand der IP des Nutzers kann auch sehr schnell der Standort ermittelt werden an dem sich der User bzw. sein Provider gerade aufhält mit z.B. dieser Seite:

uTrace

Wenn Du in Deinem Browser die Url http://youtube.com aufrufst passiert folgendes. Die Pfeile zeigen die Flußrichtung der Datenpakete an:

Anfrage, Request

Antwort von http://youtube.com

Bei diesem Beispiel hat mir mein Internetprovider die IP 90.10.113.169 geliehen.

Youtube hat die Adresse 74.125.39.91. Die IP von Youtube habe ich von einem magischen Wesen namens DNS bekommen, daß hier keine Rollte spielt. Wichtig ist nur, Ich stelle als 90.10.113.169 Anfragen an die IP 74.125.39.91. Ich kann Befehle geben wie "Zeig mir dieses Video an!" oder "Suche nach Lady Gaga!". Unter diesen Befehlen verbirgt sich noch jede Menge Technik, die wir für das Beispiel auch nicht brauchen.

Falls ich bei Youtube nicht angemeldet bin wissen die Jungs nichts über mich außer meiner IP und welchen Internetprovider ich habe.

Mittels Geotargeting weiß Youtube, daß mein Provider in Deutschland sitzt und da fängt der Ärger an.

Verwertungsrechte für Musik werden für jedes Land abgeschlossen. Deswegen sieht man des öfteren Meldungen à la "Dieses Video ist in Deinem Land nicht verfügbar".

Eine mögliche Lösung wäre das Auswandern. Mit dem Argument ...

Ich ziehe jetzt auf die Ferieninsel Mallorca, weil mir diese Youtube Sperren so auf den Sack gehen... kommt man sicherlich ins Reality TV.

Als (mögliches) Verbindungsglied zwischen unterschiedlichen Netzwerken realisiert der Proxy Server eine Verbindung zwischen den Kommunikationspartnern selbst dann, wenn deren Adressen zueinander inkompatibel sind und eine direkte Verbindung nicht möglich wäre (z.B.: Webseitensperren an Schulen oder beim Arbeitgeber).

Im Unterschied zu einer einfachen Adressumsetzung (NAT) ist ein Proxy-Server, auch Dedicated Proxy genannt, dabei in der Lage, die Kommunikation selbst zu führen und zu beeinflussen, statt die Pakete ungesehen durchzureichen. Auf ein bestimmtes Kommunikationsprotokoll spezialisiert, wie z. B. HTTP oder FTP, kann er die Daten zusammenhängend analysieren, Anfragen filtern und bei Bedarf beliebige Anpassungen vornehmen, aber auch entscheiden, ob und in welcher Form die Antwort des Ziels an den tatsächlichen Client weitergereicht wird. Mitunter dient er dazu, bestimmte Antworten zwischenzuspeichern, damit sie bei wiederkehrenden Anfragen schneller abrufbar sind, ohne sie erneut vom Ziel anfordern zu müssen. Ein Generischer Proxy, auch Circuit Level Proxy genannt, findet als protokollunabhängiger Filter auf einer Firewall Anwendung. Er realisiert dort ein port- und adressbasiertes Filtermodul, welches zudem eine (mögliche) Authentifizierung für den Verbindungsaufbau unterstützt. Daneben kann er für eine einfache Weiterleitung genutzt werden, indem er auf einem Port eines Netzwerkadapters lauscht und die Daten auf einen anderen Netzwerkadapter und Port weitergibt. Dabei ist er nicht in der Lage, die Kommunikation einzusehen, sie selbst zu führen und zu beeinflussen, da er das Kommunikationsprotokoll nicht kennt.

In den Einstellungen auf "Wireless & Netzwerke"-> VPN gehen

VPN hinzufügen

PPTP VPN

Nun müßt Ihr den Server angeben. Diese Informationen bekommt Ihr bei Eurem Anbieter.

Nun könnt Ihr eine verschlüsselte Verbindung aufbauen. Die Verbindung wird jetzt beim Punkt VPN angezeigt. Auswählen, Login eingeben ( Die Anmeldedaten untescheiden sich von denen für die Weboberfläche) und los gehts :).

Auf das Networkmanager Icon klicken, VPN, VPN konfigurieren.

Bei Gateway die gewünschte IP eingeben.

Nun auf Advanced klicken, Häckchen entsprechend dem Screenshot setzen.

Text-Quellen: Wikipedia, Anonymous, TorProject, JonDoNym, Chip

Bild-Quellen: Google, Chip, TorProject

Video-Quellen: YouTube

Tags: Anonym, Anonymität, Internet, Anonymous, surfen, Tor, Tor Project, Onion Routing, Mix Kaskaden, Proxy, Proxy Server, Proxy Dienst, VPN, Virtual Privat Network, Tunnel, JonDo, JonDoNym

|

TheCrow91 vor 2 Jahren |

gibt es den überhaupt WIRKLICH eine anonyme möglichkeit. Anscheinend ja. Die achso bösen raubkopierer die der Industrie Jahr für Jahr schaden obwohl sie zich milliarden einspielt werden erwischt. Aber ein [...] |

|

IGNITION vor 2 Jahren |

Vielen Dank, ich glaube besser und umfangreicher geht es nicht mehr. Sehr hilfreich, finde ich! |

|

Gast vor 2 Jahren |

Guter Atikel! Es muss sehr viel mehr solcher Infos geben. Komplett anonym surfen ist heute echt eine Kunst aber es funktioniert wenn man sich z.B. an einer Tinkhalle einen Internetstick kauft und diesen dann auf nem note- oder netbook installi [...] |

alkoy alkoyvor 2 Jahren |

Hab den artikel zwar noch nich durch gelesen abe ihr scheint euch ja ne menge mühe gegeben zu haben. Über schriften und bilder machen schonmal nen echt ordentlichen eindruck. Wenns tatsächlich yo umfangreich und gut erklärt is wie ich vermute: DANKE! |

biotech biotechvor 2 Jahren |

Danke für diesen sehr Informativen Artikel! Würde mir davon Wünschen! |